O fim da ilusão do perímetro de rede e a nova realidade: a segurança começa onde o negócio realmente reside; nos dados.

Durante décadas, a segurança corporativa foi construída ao redor de um conceito central: proteger o perímetro da rede. Firewalls, VPNs e controles de acesso buscavam delimitar fronteiras digitais claras entre ambientes internos e externos.

Esse modelo deixou de refletir a realidade operacional atual.

Ambientes híbridos, aplicações SaaS, múltiplas nuvens e modelos de trabalho distribuído dissolveram os limites tradicionais da infraestrutura. Usuários acessam sistemas corporativos de qualquer local, dados circulam entre plataformas distintas e identidades se tornaram o principal vetor de acesso.

Diante dessa realidade, a pergunta estratégica deixou de ser como impedir a invasão e passou a ser como garantir continuidade quando o comprometimento ocorre.

O fim do perímetro tradicional de segurança

A transformação digital deslocou aplicações e informações para além do data center corporativo.

Parte relevante dos ativos críticos passou a operar fora da rede interna, reduzindo a efetividade dos modelos baseados exclusivamente em fronteiras de infraestrutura.

Essa mudança é resultado direto de três movimentos estruturais:

- Usuários distribuídos, impulsionados por modelos híbridos e remotos que eliminaram a dependência de conexões locais controladas.

- Aplicações descentralizadas, executadas simultaneamente em cloud pública, privada e serviços SaaS.

- Acesso direto à nuvem, onde o tráfego já não percorre necessariamente controles centralizados tradicionais.

O perímetro deixa de possuir localização fixa e passa a assumir caráter dinâmico, acompanhando usuários, aplicações e dados.

Ambientes híbridos ampliaram a superfície de ataque

A interconexão entre plataformas elevou níveis de produtividade e integração operacional. Ao mesmo tempo, introduziu novos pontos de exposição digital que frequentemente permanecem fora do alcance dos modelos clássicos de segurança.

Em ambientes altamente conectados, riscos surgem principalmente em quatro frentes:

Integrações via API

Conexões automatizadas ampliam dependências entre sistemas e expandem o impacto potencial quando uma integração é comprometida.

Identidades distribuídas

Credenciais passam a funcionar como chaves de acesso amplas, permitindo trânsito entre diferentes ambientes e aplicações.

Dependência de terceiros

Fornecedores, plataformas externas e serviços SaaS tornam-se parte direta do ecossistema operacional crítico.

Movimentação lateral entre ambientes

Um único acesso comprometido pode permitir deslocamento silencioso entre plataformas interconectadas.

À medida que a conectividade cresce, a superfície de ataque acompanha essa expansão, exigindo estratégias de proteção orientadas à integridade dos dados e à capacidade efetiva de recuperação.

Quando o invasor já está dentro

A segurança contemporânea evoluiu para operar sob o princípio do comprometimento assumido, fundamento das arquiteturas Zero Trust. O foco passa a incluir controle contínuo, visibilidade e limitação de impacto após o acesso inicial.

Os ataques atuais exploram principalmente:

- credenciais legítimas comprometidas;

- privilégios excessivos;

- acessos persistentes;

- movimentação silenciosa orientada a dados.

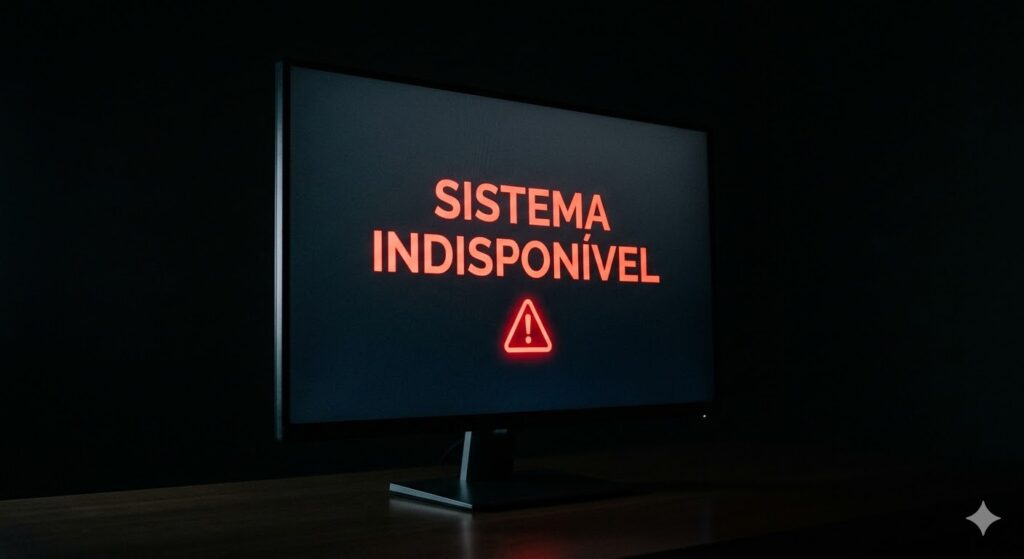

O ransomware também evoluiu. Além da indisponibilidade operacional, ataques priorizam exfiltração de informações e degradação da capacidade de recuperação, ampliando a pressão sobre as organizações afetadas.

Dados se tornaram o verdadeiro perímetro

A localização da informação perdeu relevância diante do seu valor estratégico para o negócio. A proteção moderna concentra-se na preservação contínua da operação por meio de três pilares essenciais:

Integridade: Garantia de que os dados permaneçam consistentes e confiáveis após incidentes.

Disponibilidade: Capacidade de restaurar rapidamente sistemas e serviços críticos.

Recuperabilidade: Condição operacional de retornar ambientes ao estado funcional com previsibilidade e controle.

Nesse contexto, o perímetro deixa de estar associado à infraestrutura e passa a acompanhar o dado, independentemente do ambiente onde esteja armazenado ou processado.

Backup deixou de ser última linha e tornou-se camada estratégica

O comportamento recente dos ataques revela um padrão recorrente: o comprometimento das estruturas de backup ocorre antes da criptografia dos ambientes produtivos. Esse movimento reposicionou o backup no centro da estratégia de segurança.

Uma arquitetura moderna de proteção considera:

Imutabilidade: proteção contra alterações ou exclusões maliciosas.

Segregação lógica: separação entre ambientes produtivos e estruturas de recuperação.

Air gap operacional: redução do alcance potencial do invasor.

Testes recorrentes de restauração: validação prática da continuidade operacional; o backup passa a representar capacidade concreta de sobrevivência digital.

Resiliência digital: presumir falha para garantir continuidade

A maturidade em segurança evoluiu da busca por prevenção absoluta para a construção de resiliência mensurável e alinhada ao negócio.

Organizações mais avançadas estruturam suas estratégias com base em:

- RTO e RPO definidos conforme impacto operacional;

- processos de recuperação previsíveis;

- continuidade operacional validada;

- governança orientada à gestão de riscos.

Esses pilares fundamentam a resiliência cibernética, entregam segurança e estabilidade operacional sustentada.

O papel do backup imutável em arquiteturas Zero Trust

Arquiteturas Zero Trust ampliam o conceito de verificação contínua também para os mecanismos de recuperação. O backup passa a integrar diretamente a estratégia de defesa.

Soluções modernas contribuem ao oferecer:

Proteção contra exclusão maliciosa

Preservação das cópias mesmo diante de credenciais administrativas comprometidas.

Isolamento de acessos

Separação entre identidades operacionais e ambientes de recuperação.

Restauração confiável

Retorno seguro das operações após incidentes críticos. A confiança operacional passa a incluir não apenas controle de acesso, mas também capacidade comprovada de reconstrução.

A abordagem da Penso para proteção orientada a dados

Na Penso, estruturamos proteção digital a partir de um princípio essencial: continuidade operacional sustentada por dados seguros e recuperáveis.

Para isso, integramos tecnologia, governança e operação especializada em uma arquitetura completa de resiliência, que contempla:

- Backup em Nuvem corporativo

- Backup Imutável protegido contra exclusão ou alteração maliciosa

- Disaster Recovery as a Service (DRaaS) com orquestração e testes recorrentes

- Proteção de workloads em ambientes híbridos e multicloud

- Monitoramento contínuo de ambientes críticos

Como parceiros certificados da Veeam, referência global em backup e recuperação de dados, aliamos plataformas líderes de mercado a um modelo operacional respaldado por certificações internacionais, incluindo ISO 27001, além de reconhecimentos que evidenciam nossa excelência técnica.

O resultado é uma abordagem orientada ao dado, capaz de fortalecer governança, reduzir riscos operacionais e assegurar recuperação previsível mesmo diante de incidentes críticos.

Segurança moderna começa pela capacidade de recuperar

O cenário atual consolida uma mudança estrutural na segurança corporativa. Incidentes fazem parte da realidade operacional, credenciais podem ser expostas e ambientes críticos podem sofrer impacto.

A verdadeira diferença estratégica reside na capacidade de restaurar operações com rapidez, previsibilidade e confiança. Quando os dados passam a ser tratados como perímetro, a segurança evolui de mecanismo de proteção para fundamento da continuidade do negócio.

Sua estratégia de cybersegurança está preparada para recuperação rápida ou apenas para tentar impedir o ataque?

Converse com o time de especialistas Penso e avalie o nível real de resiliência dos seus dados.

Penso, a gente resolve!