Durante anos, o perímetro da segurança esteve associado a barreiras externas e controles de rede. A expansão de ambientes híbridos, múltiplas nuvens e modelos de trabalho distribuídos ampliou a superfície de ataque e tornou essa lógica insuficiente diante da complexidade atual dos riscos.

Hoje, o comprometimento de identidades segue como porta de entrada recorrente em incidentes relevantes, e o impacto se consolida quando dados críticos são criptografados, expostos ou tornam-se indisponíveis.

Nesse cenário, o conceito de perímetro se desloca para a proteção de informações estratégicas e para a capacidade de recuperar a operação com rapidez e previsibilidade.

Identidade como origem dos incidentes

A identidade consolidou-se como um dos principais vetores de ataque porque representa acesso legítimo ao ambiente corporativo.

Quando um invasor compromete credenciais válidas, ele reduz barreiras técnicas, movimenta-se lateralmente e alcança ativos críticos com maior facilidade, muitas vezes sem acionar mecanismos tradicionais de bloqueio.

Nesse contexto, maturidade em gestão de identidade significa estruturar processos e controles consistentes, como:

- Governança de acessos baseada em papéis e privilégios mínimos

- Autenticação multifator aplicada a usuários e administradores

- Revisões periódicas de permissões e credenciais

- Monitoramento contínuo de atividades suspeitas

Essas práticas reduzem a superfície explorável e fortalecem a postura preventiva, ainda que o risco nunca seja totalmente eliminado.

Dados são o eixo estratégico do impacto operacional

Se a identidade viabiliza a entrada, são os dados que concentram o impacto real. Ransomware, extorsão dupla e vazamentos estratégicos têm como objetivo comprometer a continuidade da operação e gerar pressão financeira e reputacional sobre a organização.

A indisponibilidade de informações críticas afeta diferentes camadas do negócio, como:

- Sistemas essenciais à operação

- Cadeias produtivas e logísticas

- Atendimento a clientes e parceiros

- Conformidade regulatória e obrigações contratuais

Quando dados deixam de estar acessíveis, decisões são interrompidas e a estabilidade operacional é comprometida, ampliando custos e riscos institucionais.

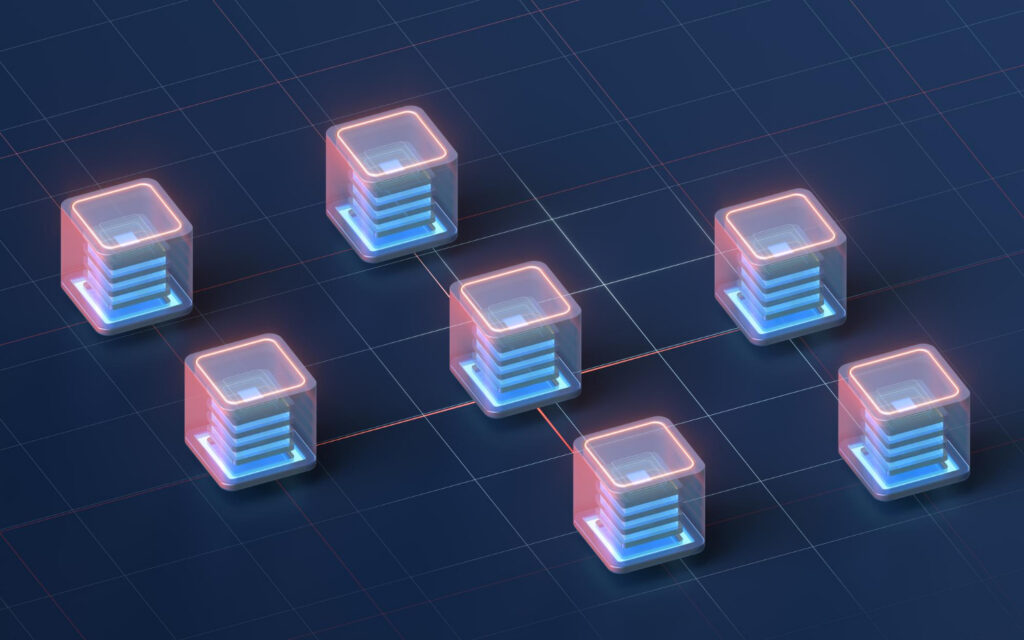

Resiliência: o fundamento do novo perímetro

Nenhuma arquitetura de proteção é absolutamente imune a falhas. Por essa razão, o novo perímetro da cybersegurança está diretamente relacionado à capacidade de absorver impactos, conter danos e recuperar ambientes com rapidez e previsibilidade, preservando a continuidade do negócio mesmo diante de incidentes relevantes.

Uma estratégia de resiliência consistente envolve:

- Backups imutáveis protegidos contra alterações maliciosas

- Ambientes isolados para evitar propagação de ataques

- Testes recorrentes de restauração para validar integridade

- Planos estruturados de recuperação com responsabilidades definidas

Quando esses elementos estão integrados à governança de TI, o tempo de indisponibilidade é reduzido e a organização mantém maior controle sobre cenários adversos.

Confiança na sustentação da continuidade

Entre os elementos estruturantes das atuais transformações em cybersegurança está a confiança, entendida como a segurança de que dados permanecem íntegros, acessos estão sob controle e a recuperação ocorre dentro dos parâmetros planejados.

Esse fundamento sustenta decisões executivas e preserva a estabilidade institucional mesmo em momentos de crise. Ele se consolida por meio de tecnologia adequada, processos bem definidos e testes frequentes que validam a capacidade de resposta.

Arquitetura de proteção e capacidade de resposta

À medida que as ameaças evoluem, a segurança passa a ser tratada como um sistema integrado de prevenção, detecção e recuperação, no qual cada camada contribui para manter a operação estável e previsível.

Organizações que estruturam sua estratégia com resiliência ampliam a capacidade de enfrentar ataques sem comprometer a operação.

A sua empresa está preparada para proteger identidades, preservar dados críticos e recuperar a operação com rapidez diante de um incidente?

Converse com os especialistas da Penso e descubra como estruturar uma arquitetura de proteção e recuperação alinhada aos desafios atuais da cybersegurança.

Penso, a gente resolve!